Platformy pro týmovou spolupráci trápí phishing

Klasické kybernetické útoky, které zneužívají podvodné e-maily, a jejichž cílem je vylákat z uživatelů důvěrné informace, opět získávají na popularitě. Podvodníci k nim čím dál tím více kromě e-mailů, messengerů a SMS využívají i sociální sítě a nejnověji aplikace pro týmovou spolupráci jako je Microsoft Teams, Slack, Discord či profesní sociální síť LinkedIn.

Princip fungování phishingu je stále stejný. Obdržené sdělení – často obchodního charakteru – má za úkol důvěřivou veřejnost přesvědčit, aby udělala, co se po ní chce, a tak z ní útočník vylákal citlivé údaje. Nejčastěji jde o hesla, čísla platebních a kreditních karet, rodná čísla atd. Co se změnilo, jsou praktiky, jakými jsou útoky vykonávány. Kromě e-mailů a využívání systémů pro zasílání rychlých zpráv se využívají aplikace ze takřka všudypřítomné sady Microsoftu pro tvorbu a sdílení dokumentů, tedy Office a Office 365. Doba však pokročila a pandemie dala vzniknout nové metodě.

Specifický útočný vektor

Aktuálně se k phishingovým útokům využívá Microsoft Teams, Slack, Discord apod. Tedy systémy pro týmovou spolupráci. Pandemie zapříčinila, že řada zaměstnanců pracuje z domova. Ke spojení s organizací se proto ve zvýšené míře používají speciální komunikační platformy. „Aby bylo možné do nich umístit škodlivé odkazy či dokumenty, musí k aplikacím útočníci nejprve získat přístup. To lze udělat mnoha způsoby, obvykle se začíná kompromitací e-mailu, kdy prostřednictvím phishingu jsou získány přihlašovací údaje, nebo přístup do firemní sítě,“ vysvětlil Martin Lohnert, specialista pro oblast kyberbezpečnosti v technologické společnosti Soitron.Jakmile se tak stane, jsou otevřené dveře pro další akce.

Útočník může naslouchat a proklouznout přes jakékoli bezpečnostní ochrany. Stane se „plnohodnotným“ členem organizace a začne škodit. „Samozřejmě i pro Microsoft Teams existuje ochrana, která skenuje škodlivé odkazy a chrání uživatele před phishingem. Problémem je, že na její nasazení organizace zapomínají,“ poznamenal Lohnert. Když v takovéto organizaci útočník do komunikace – chatové, ale třeba i video – odešle odkaz přes MS Teams, ta neprověří, zda to, na co odkazuje, je v pořádku a není bezpečnostním rizikem. Zároveň útočníci vsázejí na to, že koncoví uživatelé platformě důvěřují a při jejím používání snadněji a bez obav sdílejí citlivá, a dokonce důvěrná data. „Na podvodné e-maily či SMS si uživatelé již dávají pozor, útoky přes tyto komunikační kanály jsou však něco zcela nového a pro běžné uživatele, připojené k firemní infrastruktuře nečekaného,“ dodal Martin Lohnert.

Systémy pracují tak, jak jsou navrženy

Například analytici bezpečnostní společnosti Avanan zjistili, že lékaři v nemocnicích na platformě MS Teams sdílejí lékařské informace o pacientech prakticky bez omezení. Zdravotnický personál zná bezpečnostní pravidla a rizika sdílení informací prostřednictvím e-mailu, ale pokud jde o MS Teams, ignorují je a domnívají se, že jeho prostřednictvím lze posílat vše a bezpečně. Tato platforma pro spolupráci přitom funguje, jak má, na co byla navržena. Umožňuje pozvat kohokoliv dalšího - např. z jiných oddělení nebo jiných společností ke spolupráci a často málokdo dohlíží na to, kdo má a nemá mít přístup. Toto není specifické pouze pro MS Teams. I jiné platformy jako je Slack či Discord fungují podobně.

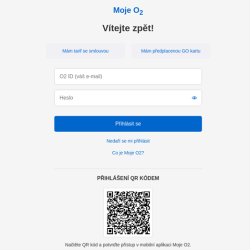

Cílem útočníků se v případě phishingu stává také profesní sociální síť LinkedIn. Ta totiž používá automatické zkracování URL adres. Pokud se tak sdílí odkaz na LinkedInu, který má více než 26 znaků, LinkedIn jej automaticky zkrátí podle svých zásad a může vypadat například takto „https://lnkd.in/d_EcVD-i“. Vystavený příspěvek na síti může odkazovat kamkoliv a přes několik přesměrování se uživatel může rychle ocitnout na phishingové stránce. „Většina organizací používá několik komunikačních nástrojů. Zaměstnanci jsou tak logicky zahlceni tím, jak komunikují s různými nebo někdy stejnými lidmi na více platformách. To potom vede k menší obezřetnosti, a to je špatně. Řešením je tak neklikat na vše, co vidíme, a také nevěřit tomu, že všechny systémy jsou perfektně zabezpečené,“ uzavřel Martin Lohnert.