Největší bezpečnostní slabinou home officu je práce ze soukromých zařízení

Společnost GFI Software uvedla na základě dotazování mezi svými českými a slovenskými partnery, že největším rizikem práce z domu je pro firemní sítě využívání soukromých PC a dalších zařízení. Během koronavirové epidemie české a slovenské firmy nejčastěji poptávaly řešení VPN, autentizace, popř. firewallu, přičemž aktuálně je trápí zvýšené náklady na zabezpečení IT.

V uplynulých několika měsících se velká část zaměstnanců musela spolehnout na práci na dálku a začali využívat některé rizikové komunikační kanály jako veřejné Wi-Fi sítě či domácí routery. Avšak největší hrozbu představují osobní zařízení – hlavně PC, ale i např. tablety či chytré telefony – bez potřebného zabezpečení. Mnoho zejména SMB firem si ale nemohlo dovolit pořídit svým zaměstnancům ze den na den firemní a řádně zabezpečená zařízení, takže v mnoha firmách pracovníci dodnes doma využívají soukromé počítače. Tím ale zvyšují riziko napadení klíčových firemních systémů a sítí.

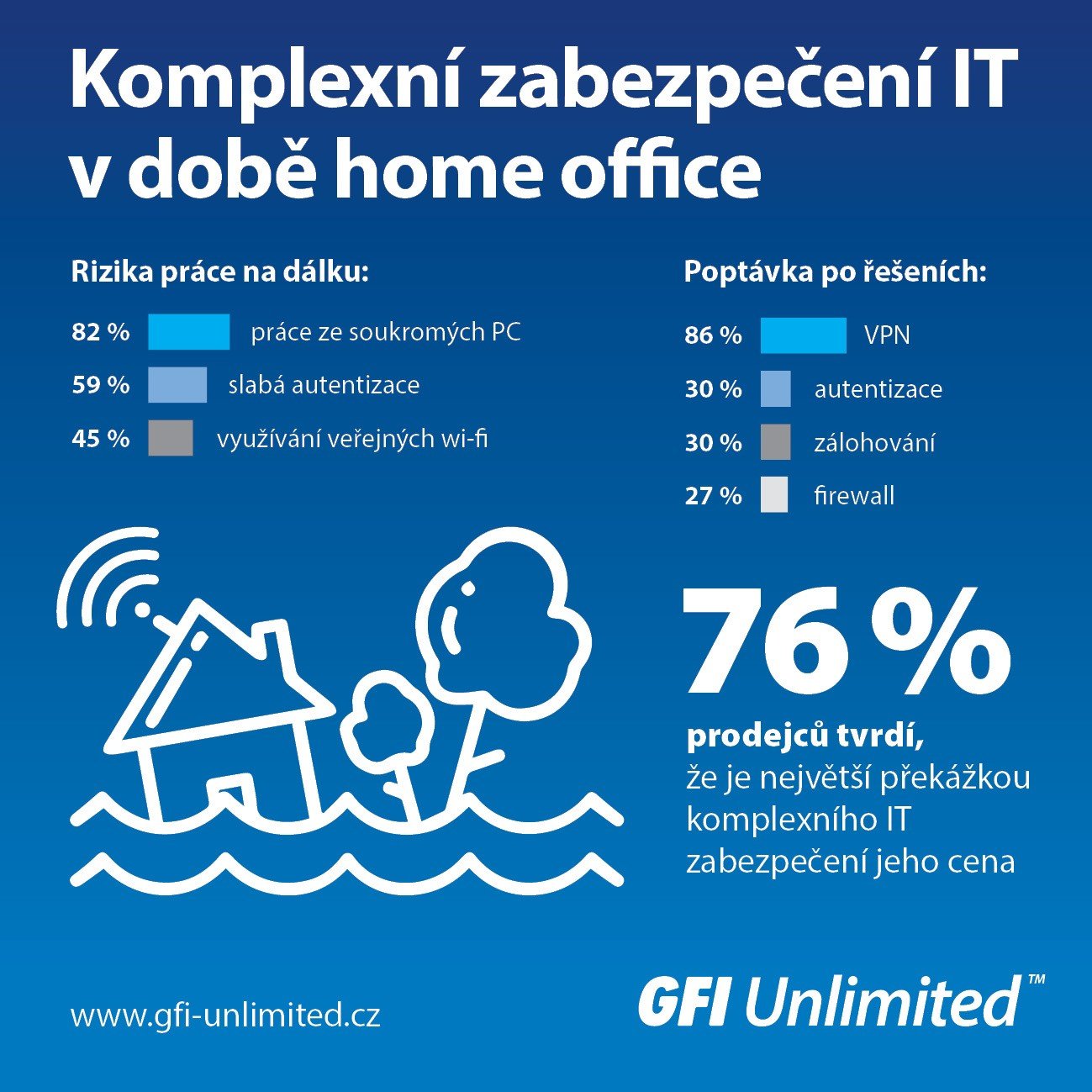

Nejzajímavější zjištění průzkumu:

- Největší riziko práce na dálku představuje podle 82 % IT prodejců práce ze soukromých PC, podle 59 % je hlavním rizikem slabá autentizace a podle 45 % využívání veřejných Wi-Fi.

- 86 % partnerů potvrdilo, že největší poptávku během kartantény pocítili po VPN řešeních, 30 % po autentizaci a po zálohování a 27 % po řešení firewallu.

- Pro zákazníky byla nejdůležitějším kritériem VPN řešení cena (57 % respondentů), rychlost nasazení (43 %) a zajištění proti výpadku (36 %).

- Podle 76 % prodejců je daleko největším překážkou komplexního IT zabezpečení jeho cena.

„Stejně jako ve světě, tak i v České republice a na Slovensku hrálo prim zabezpečení s pomocí VPN sítí, kterým firmy reagovaly na masivní změnu způsobu práce,“ řekl Zdeněk Bínek z distribuční společnosti Zebra systems. „Avšak tato změna s sebou přináší potřebu i dalších opatření typu firewallu, zálohování, zvýšené ochrany e-mailů či patch managementu, a firmy se proto stále více poohlížejí po komplexních modelech zabezpečení za rozumnou cenu typu GFI Unlimited.“