Sophos Intercept X chrání servery technologií hlubokého učení

Sophos představil novou generaci serverové ochrany Sophos Intercept X pro servery s prediktivní technologií hlubokého učení, která zajišťuje neustále se rozvíjející zabezpečení proti kyberhrozbám. Neuronové sítě Sophos pro hluboké učení se učí na stamiliónech vzorků, hledají podezřelé příznaky škodlivého kódu a zabraňují útokům neznámého malwaru.

Průzkum globální sítě pro zkoumání hrozeb SophosLabs ukazuje, že 75 % malwaru v určité organizaci je jedinečných, což naznačuje, že většina malwaru je dosud neznámá.

Nedávný průzkum společnosti Sophos zároveň odhalil, že dvě třetiny IT manažerů na celém světě nechápou, co je technologie zabraňující exploitům (anti-exploit technology) a ponechávají své organizace zranitelné vůči útokům na firemní data. Jakmile kyberzločinci proniknou do sítě, mohou využívat perzistentní útoky nebo tzv. lateral movement (nepozorované šíření) s cílem převzít kontrolu nad servery a získat uložená cenná data, jako například osobní informace, bankovní data, mzdové údaje a další finanční záznamy, duševní vlastnictví (patenty, výzkumy, technologické know-how), sdílené aplikace – vše, co lze prodat na temném webu (Dark Web) nebo využít pro jiné druhy útoků a finanční zisk. Servery rovněž mohou utrpět vedlejší škody skrze ransomware a každodenní útoky. Útoky zasahující servery mohou být pro firmu ničivější než zasažení koncových zařízení, a to kvůli kritickým datům uloženým na serverech.

Jak útočníci napadají servery, vysvětluje společnost Sophos ve videu na adrese Sophos.com/servers.

„Servery představují pro kyberzločince jasný cíl, protože obsahují cenné informace a mají větší organizační význam pro systém než jednotlivá koncová zařízení. Pokud kyberzločinci infiltrují servery ransomwarem či škodlivým kódem nebo zneužijí exploity k získání přístupu, mohou potenciálně zničit celou firmu. Po průniku se útočníci mohou dostat hluboko do sítě, napáchat závažné škody a získat data,“ řekl Dan Schiappa, senior viceprezident a generální ředitel společnosti Sophos. „Kyberzločinci používají odcizené informace pro své vlastní cílené phisingové útoky a zločinné aktivity, případně je mohou dále prodat za vysokou cenu na temném webu nebo v soukromé síti kupců. Odborníci na kyberhrozby společnosti Sophos se už setkali s nabídkou na prodej přístupových údajů k narušeným serverům na temném webu (kromě nabídky samotných ukradených dat) – je to bonus pro kyberzločince, ale dvojnásobná pohroma pro firmy.“

Útočníci rovněž využívají servery, do nichž proniknou, jako proxy servery pro přesměrování provozu na škodlivé stránky. V současnosti instalují na serverové farmy a cloudové účty nástroje na těžbu (cryptomining), takže mohou zcizit procesorový výkon, paměť, elektřinu a další zdroje firmy pro těžení kryptoměny. Motivy kyberzločinců vycházejí ze způsobu využívání serverů, uložených informací a možností jejich zneužití pro různé druhy zločinů, což podtrhuje nutnost prediktivního serverového zabezpečení s pokročilou technologií proti zneužití, která pomůže ochránit i systémy bez záplat.

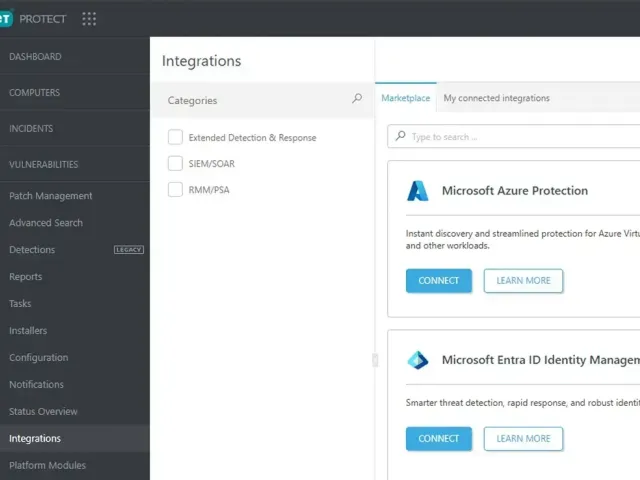

„Servery představují zásadní položku infrastruktury, ale mnoho firem je ve svých strategiích zaměřených na koncová zařízení přehlíží,“ řekl Schiappa. „Nestačí pouze nainstalovat na server tradiční ochranu pro koncová zařízení, protože servery vyžadují dodatečné nástroje a funkce, například detekci cloudových přenosů dat, zahrnující i platformy Microsoft Azure a Amazon Web Services, a ochranu, která sníží riziko pramenící z používání nepovolených nebo zapomenutých IT komponent. Do úspěšné, rozvrstvené bezpečnostní strategie je nutné začlenit specifickou serverovou ochranu, která omezí riziko zneužití dat. V kombinaci s technologií sdílení informací Sophos Synchronized Security a snadnou správou pomocí Sophos Central dashboardu představuje platforma Intercept X pro servery výkonný doplněk, který pomáhá firmám, aby se nestaly další obětí.“

Nové funkce platformy Sophos Intercept X pro servery zahrnují:

Neuronová síť pro hluboké učení

- využití hluboké neuronové sítě platformy Intercept X k detekci nového a dříve neznámého malwaru a nechtěných aplikací;

- po nasazení se model neustále aktualizuje a odhaluje kritické příznaky, což znamená přesnější rozhodování mezi nezávadným softwarem a malwarem.

Aktivní potlačování útoků

- blokuje odhalené kyberzločince a metody perzistentních útoků, jež se standardně používají k překonání tradiční antivirové ochrany;

- technologie Credential Theft Protection zabraňuje odcizení přihlašovacích údajů z paměti, registrů a lokálního úložiště;

- technologie Code Cave Utilization detekuje přítomnost škodlivého kódu nasazeného do legitimních aplikací.

Ochrana před exploity

- zabraňuje útočníkovi využít známých zranitelností;

- chrání před zneužitím přes prohlížeče, zásuvné moduly či exploity založené na jazyce Java, i když nejsou servery plně záplatované.

Ochrana Master Boot-record

- WipeGuard rozšiřuje technologii Intercept X proti ransomwaru a zabraňuje průniku různých variant vyděračského softwaru nebo škodlivého kódu, jenž se zaměřuje na Mater Boot-record.

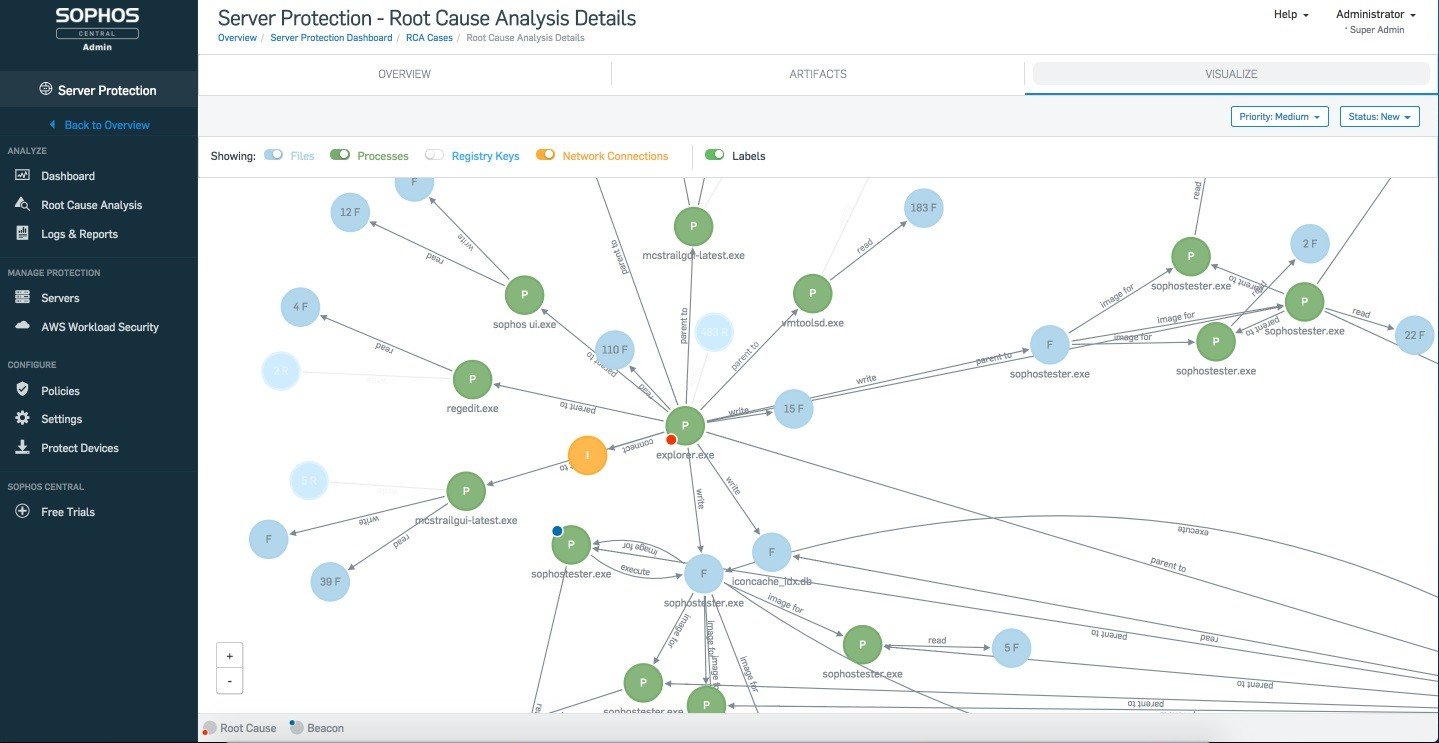

Analýza příčin problému

- technologie detekce a reakce na incident poskytuje forenzní podrobnosti, jak útok pronikl do systému, kudy se dovnitř dostal a co zasáhl;

- poskytuje doporučení, co je po analýze útoku třeba udělat.

Detekce cloudových přenosů z a na server

- detekuje a chrání servery běžící ve veřejném cloudu včetně platforem Microsoft Azure a Amazon Web Services;

- zabraňuje rizikům pramenícím z používání nepovolených nebo zapomenutých IT zařízení.