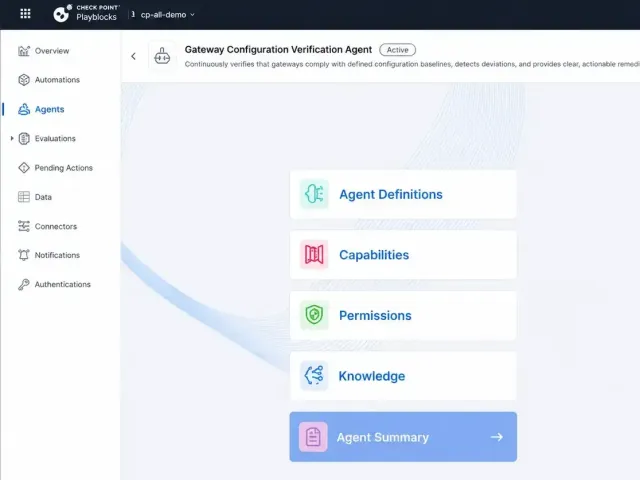

Ransomware na podniky zaútočí každých 40 vteřin

Počet útoků ransomwarem na podniky se v průběhu roku 2016 ztrojnásobil: zatímco v lednu Kaspersky Lab zaznamenala takový útok každé dvě minuty, v říjnu se interval zkrátil na 40 vteřin. Také u koncových uživatelů stoupl počet útoků, když se interval z 20 sekund zkrátil na 10.

Tím, že se v průběhu roku objevilo více než 62 nových rodin ransomwaru, dramaticky narostla jeho hrozba. Z toho důvodu Kaspersky Lab považuje právě ransomware za nejstěžejnější téma roku 2016.

Právě proto je součástí výroční zprávy „Kaspersky Security Bulletin“, která se ohlíží za nejvýznamnějšími hrozbami a daty uplynulého roku ve snaze předvídat události příštího roku 2017. Letošek mimo jiné poukázal na rozsah, kam až se vyvinul „byznysový model“ Ransomware-as-a-Service, který láká méně schopné kyberzločince, postrádající dostatečné zdroje nebo bez touhy vyvíjet vlastní programy. Princip je jednoduchý - programátoři vytvoří škodlivý produkt přesně dle přání zákazníka a ten ho následně rozšíří prostřednictvím spamu a internetových stránek. Tvůrci pak z výdělku platí provizi.

Vývoj ransomwaru v roce 2016

V roce 2016 pokračoval ransomware ve svém řádění po celém světě, přičemž se z něj stal ještě sofistikovanější nástroj, který dokáže ochromit data i zařízení jednotlivých uživatelů i celých podniků.

• Útoky na podniky významně narostly. Podle průzkumu Kaspersky Lab zaznamenal jeden z pěti podniků kyberbezpečnostní incident jehož původcem byl ransomware. Každému pátému malému podniku navíc nebyly navráceny zablokované složky a to dokonce i po zaplacení požadovaného výkupného.

• Některá průmyslová odvětví byla zasažena silněji než jiná. Na druhou stranu ale průzkum ukázal, že žádný sektor není v absolutním bezpečí. Nejvyšší výskyt útoků zaznamenal sektor vzdělávání (23 %) a naopak nejnižší maloobchod a zábavní průmysl (16 %).

• „Vzdělávací“ ransomware byl původně vyvinut za účelem poskytnutí nástroje pro simulaci ransomwarových útoků síťovým administrátorům. Byl avšak rychle a hrubě nabourán kyberzločinci, což zapříčinilo například vzestup programů Ded_Cryptor a Fantom.

• Příkladem nového způsobu útoků ransomwarem v roce 2016 může být zašifrování disků, kdy útočníci nezablokovali nebo nezašifrovali pouze pár souborů, ale rovnou všechny najednou. Přesně tak funguje například útok Pentya. Dcryptor, známý také jako Mamba, zašel ještě o krok dál, když uzamkl celý pevný disk, přičemž k němu kyberzločinci měli vzdálený přístup.

• Další druh ransomwaru, pojmenovaný Shade, byl schopný změnit svůj přístup k oběti – když se ukázalo, že infikovaný počítač patří finanční instituci, začal namísto šifrování složek se stahováním a instalací spywaru.

• Došlo rovněž k výraznému nárůstu nekvalitních vyděračských softwarů. Nerafinované ransomwarové trojské koně se softwarovými nedostatky a školáckými chybami ve vyděračské zprávě zvýšily pravděpodobnost, že se oběti nedočkají navrácení svých souborů.

V průběhu roku 2016 jsme nicméně byli i svědky toho, jak se jednotlivé země po celém světě začaly spojovat za účelem společné obrany. V červenci byl spuštěn projekt No More Ransom, který v sobě sdružuje policejní složky a soukromé společnosti. Jejich cílem je stopovat velké ransomwarové rodiny a následně je eliminovat. Tím pomáhají koncovým uživatelům získat zpátky svá data, přičemž zároveň ničí lukrativní zdroj příjmů kyberločinců.