Množství lokalizovaných hrozeb roste

Společnost Sophos poukázala na vzrůstající trend mezi kybernetickými zločinci, kteří stále častěji cílí na konkrétní země a při návrhu ransomwaru či kybernetických útoků některé země dokonce odfiltrují.

Aby při svých útocích zasáhli více obětí, připravují v současnosti kybernetičtí zločinci uživatelsky přizpůsobený spam, který je nositelem hrozeb a využívá místní mateřský jazyk, značky a platební metody, které zaručují lepší kulturní soulad s jejich oběťmi, uvádí společnost Sophos.

Ransomware chytře přestrojený za autentická e-mailová upozornění, doplněná o místní loga, je mnohem věrohodnější, zaručuje vyšší míru kliknutí, a tím se také kybernetickým zločincům více finančně vyplácí. Aby byly podvodné e-maily co nejúčinnější, ztělesňují dnes místní poštovní společnosti, daňové úřady či soudní orgány, veřejné služby, a to například formou falešných upozornění o odeslání zásilek nebo vrácení peněz, oznámení o překročení rychlosti či účtů za elektřinu. Tým SophosLabs přitom zaznamenal vzestup spamu, který se vyznačuje správnou gramatikou a bezchybnou interpunkcí.

Výzkumníci rovněž zaznamenali historické trendy různých druhů ransomwaru, který cílil na konkrétní lokality. Verze CryptoWall zasáhly převážně oběti v USA, Velké Británii, Kanadě, Austrálii, Německu a ve Francii, TorrentLocker útočil zejména ve Velké Británii, Itálii, Austrálii a Španělsku, zatímco TeslaCrypt mířil ponejvíce na Velké Británii, USA, Kanadu, Singapur a Thajsko.

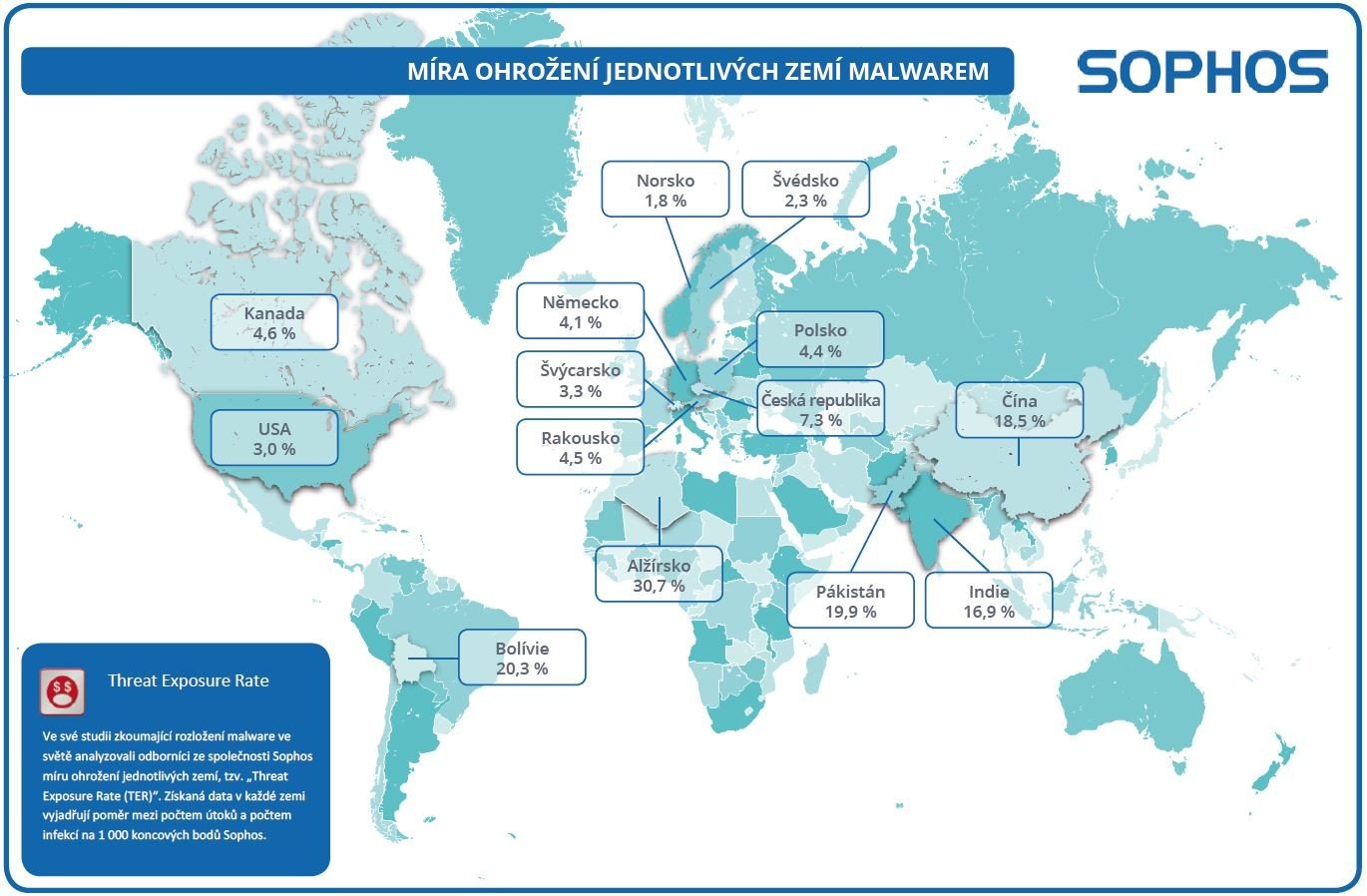

Analýza rovněž ukazuje míru ohrožení hrozbami, Threat Exposure Rate (TER), pro různé země v průběhu prvních tří měsíců roku 2016. Ačkoliv západní ekonomiky bývají častějším cílem hrozeb, typicky se vyznačují nižší hodnotou TER. Česká republika má hodnotu TER 7,3 %, čímž se v Evropě řadí k těm více ohroženým zemím. Mezi státy s nejnižšími hodnotami TER patří například Francie s 5,2 %, Kanada se 4,6 %, Austrálie se 4,1 %, USA se 3 % a Velká Británie se 2,8 %. Naproti tomu Alžírsko s 30,7 %, Bolívie s 20,3 %, Pákistán s 19,9 %, Čína s 18,5 % a Indie s 16,9 % patří naopak mezi země s nejvyšším procentem koncových bodů ohrožených útoky malware.

Míra ohrožení jednotlivých evropských zemí malwarem (TER):

Norsko – 1,8 %

Švédsko – 2,3 %

Švýcarsko – 3,3 %

Dánsko – 3,7 %

Slovinsko – 3,8 %

Německo – 4,1 %

Polsko – 4,4 %

Rakousko – 4,5 %

Bulharsko – 5,5 %

Finsko – 5,6 %

Slovensko – 6 %

Maďarsko – 6,5 %

Česká republika – 7,3 %

Rumunsko – 7,7 %

Chorvatsko – 7,7 %

Srbsko – 9,7 %

„Dokonce i praní špinavých peněz je kvůli vyšší lukrativnosti soustředěno do určitých lokalit. Zpracování kreditních karet může být pro kybernetické zločince rizikové, takže při vymáhání peněz od obětí ransomware začínají využívat anonymní metody internetových plateb,“ popsal Wisniewski. „Zaznamenali jsme, že kybernetičtí podvodníci používají lokální online karty sloužící jako peněžní ekvivalenty a příslušné nákupní lokality, například předplacené karty Green Dot MoneyPak řetězce Walgreens v USA nebo karty Ukash, aktuálně sloužící jako karty pro bezpečné platby u různých maloobchodních prodejců ve Velké Británii.“

Trendem poslední doby se také stává koncept odfiltrování určitých zemí. „Kybernetičtí zločinci programují útoky tak, aby se vyhnuli určitým zemím nebo klávesnicím pro určité jazyky,“ řekl Wisniewski. „K tomu může docházet z mnoha důvodů. Možné je, že podvodníci nechtějí útočit v blízkosti místa spuštění útoku, aby co nejvíce vyhnuli svému odhalení. Může jít také o národní hrdost nebo snad jakýsi konspirační podtext, kdy se útočníci snaží vyvolat podezření na určitou zemi tím, že ji při svém útoku vynechají.“