Hlavním terčem útoků ransomwaru se stalo Rusko, rostou podvody na internetu

Kromě cílených útoků spojených s ruskou invazí, jako je návrat nechvalně známého malwaru Industroyer, který se pokoušel útočit na vysokonapěťové elektrické rozvodny, nebo scamy zneužívající solidarity lidí s Ukrajinou, se v prvních čtyřech měsících roku 2022 mezi významnými hrozbami podle Esetu objevil také kryptoměnový a e‑mailový malware.

Krátce před ruskou invazí zaznamenala telemetrie společnosti Eset prudký pokles útoků prostřednictvím protokolu RDP (Remote Desktop Protocol). Pokles těchto útoků přichází po dvou letech neustálého růstu a tento obrat může souviset s válkou na Ukrajině. I přes tento pokles však téměř 60 % příchozích RDP útoků zaznamenaných v prvních měsících roku 2022 pochází z Ruska.

Zatímco v minulosti se ransomwarové hrozby cílům v Rusku spíše vyhýbaly, v období od ledna do dubna 2022 bylo podle telemetrie společnosti Eset Rusko nejčastějším cílem. Bezpečnostní experti dokonce detekovali typ ransomwaru zamykající obrazovku s odkazem „Sláva Ukrajině!“. Od ruské invaze na Ukrajinu se zvýšil počet amatérských ransomwarů a wiperů. Jejich autoři často slibují podporu jedné z bojujících stran a útoky realizují jako osobní mstu.

„V souvislosti s probíhající válkou jsme detekovali i několik nových malwarových útoků typu wiper, u kterých se domníváme, že motivem pro útočníky nebyla vidina finanční odměny, jak to u malwarových útoků bývá. Útočníci se tentokrát zaměřovali na konkrétní organizace s cílem zhoršit jejich schopnost reagovat,“ vysvětlil Robert Šuman, vedoucí pražského výzkumného oddělení společnosti Eset.

V dubnu Eset odhalil také novou variantu malwaru Industroyer, jehož prostřednictvím útočníci cílili na velkou část ukrajinské vysokonapěťové elektrické sítě. Tento útok byl i díky bezpečnostním analytikům ze společnosti Eset Research neúspěšný.

Scamy a phishingové kampaně

Velkým tématem se ihned po invazi 24. února staly spamové a phishingové kampaně. Prostřednictvím falešných sbírek začali podvodníci zneužívat solidaritu lidí, kteří chtěli podpořit oběti konfliktu. Ještě ten den telemetrie společnosti Eset zaznamenala velký nárůst detekcí spamu.

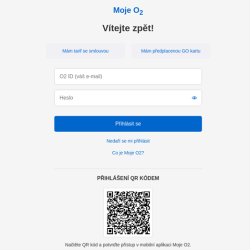

Oblast běžného malwaru, šíření dezinformací, scamy a phishingovové kampaně byly začátkem roku na vzestupu i v Česku. Velkým tématem jsou aktuálně například phishingové podvody na internetových bazarech.

„I když nejde o tvrdý malware, útoky využívající technik sociálního inženýrství jsou velice nebezpečnou útočnou strategií a jde o oblast, která v první polovině roku významně narůstala,“ dodal Šuman.

E-mailový malware Emotet

Telemetrie společnosti Eset zaznamenala také celou řadu dalších hrozeb, které primárně nesouvisely s mezinárodní geopolitickou situací.

„Po loňských pokusech o zastavení šíření se v naší telemetrii opět objevil nechvalně známý malware Emotet, který se šíří především prostřednictvím spamových e-mailů,“ řekl Šuman. Útočníci v prvních čtyřech měsících letošního roku vedli jednu spamovou kampaň za druhou, přičemž počet detekcí Emotetu vzrostl více než stonásobně. Jak je však poznamenáno v Eset Threat Reportu, mohlo by jít o poslední kampaně spoléhající na škodlivá makra, a to vzhledem k nedávnému kroku společnosti Microsoft, která ve výchozím nastavení zakázala v programech Office makra z internetu. Po této změně začali kyberútočníci využívající Emotet testovat jiné vektory útoku na mnohem menších vzorcích obětí.

Kryptoměnové malwary

Výzkumné oddělení Eset Research odhalilo také sofistikovaný malware zaměřený na vykrádání kryptopeněženek zařízení s operačními systémy Android a iOS. Škodlivé aplikace obsahující trojského koně vypadají a mají stejnou funkčnost jako oficiální kryptopeněženky (Coinbase, imToken, MetaMask, Trust Wallet, Bitpie, TokenPocket nebo OneKey), chovají se ale rozdílně podle toho, na jakém operačním systému jsou nainstalovány. Pokud je v systému Android již nainstalovaná legitimní verze aplikace, škodlivá aplikace jí nedokáže přepsat. Naproti tomu u operačního systému iOS může mít oběť k dispozici jak legitimní tak i škodlivou verzi aplikace.

Po poměrně dlouhé době trvání „býčích trhů“, kdy hodnota trhu s kryptoměnami rostla, tzv. „medvědí trhy“ otevírají dobré investiční příležitosti a lze očekávat nárůst podvodů v oblasti kryptoměn. Zejména noví investoři do kryptoměn by tedy měli vybírat mobilní aplikaci pro správu svých prostředků pečlivě. Jak uvádí poslední Eset Threat Report, více než desítka z těchto falešných aplikací byla ještě v lednu 2022 dostupná na Google Play.

„I když výskyt kryptoměnových malwarů většinou kopíruje vývoj kurzu kryptoměn, se sankcemi uvalenými na ruské společnosti těžící kryptoměny a na druhé straně přijetí bitcoinu jako zákonné měny ve Středoafrické republice, je poměrně obtížné předvídat, jak se bude situace v oblasti těchto hrozeb vyvíjet,“ uzavřel Šuman.

Více informací

Eset Threat Report T1 2022, který mapuje globální vývoj kybernetických hrozeb za období od ledna do dubna 2022, přináší přehled nejdůležitějších zjištění výzkumníků společnosti Eset, přičemž Eset Research dále odhalil: zneužití zranitelností jádra systému, významné UEFI zranitelnosti, kampaň využívající macOS malware DazzleSpy a kampaně skupin Mustang Panda, Donot Team, Winnti Group a TA410.