Poskytovatelé služeb

Pět situací, které partnery nejčastěji motivují k přechodu na MSP model

Společnost Zebra systems sestavila žebříček pěti nejčastějších důvodů, díky kterým by právě nyní měly poskytovatelé IT služeb zvážit přechod na model řízených služeb. Podle zkušeností společnosti N-able, dodavatele vedoucích MSP řešení na trhu, jsou tyto důvody kvůli potřeba implementací nových bezpečnostních předpisů a rostoucí potřebě širšího portfolia bezpečnostních nástrojů stále naléhavější.

Přečíst celý článek

GFI Software investovala do AI inovací u všech svých produktů

Společnost GFI Software investoval do inovací umělé inteligence (AI) ve svých produktech již více než pět milionů dolarů. Investice, které mají za cíl zvýšit produktivitu práce uživatelů a hodnotu pro partnery a zákazníky, budou pokračovat i letos.

Přečíst celý článek

Zyxel přináší poskytovatelům řízených služeb další možnosti růstu

Společnost Zyxel Networks výrazně vylepšila svou cloudovou platformu Nebula pro správu sítí, čímž poskytovatelům řízených služeb otevírá další možnosti k růstu. Nejnovější verze platformy usnadňuje konfiguraci a správu sítí napříč lokalitami zákazníka, což poskytovatelům řízených služeb otevírá nové příležitosti.

Přečíst celý článek

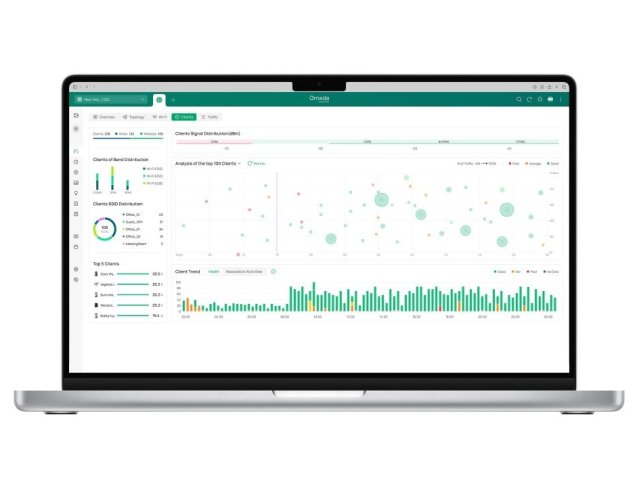

TP-Link Omada V6.0 přináší intuitivnější správu, rychlejší řešení problémů a další novinky

Nejnovější verze platformy pro centralizovanou správu podnikových sítí Omada Network V6.0 přináší přepracované prostředí, nové diagnostické nástroje a efektivnější postupy nasazení, díky nimž mohou profesionálové poskytovat stabilnější služby a rychleji řešit provozní incidenty.

Přečíst celý článek

Úložiště Acronis Archival Storage pomůže s dlouhodobou ochranou dat

Společnost Acronis začala nabízet dlouhodobé, kompatibilní a nákladově efektivní řešení Acronis Archival Storage pro ukládání a ochranu dat, které je určeno pro poskytovatele řízených služeb (MSP) a jejich zákazníky z řad SMB podniků. Novinka umožňuje bezpečně uchovávat velké množství dat za cenově efektivní náklady a mít k nim rychlý přístup v okamžiku, kdy je to nejvíce potřeba.

Přečíst celý článek

SOPHOS MSP Community Day v Praze: příležitosti pro partnery v éře řízených služeb

Empower. Connect. Elevate. Tři slova vystihující zaměření konference MSP Community Day, kterou 12. února v Praze pořádá společnost Sophos. Nejen jeho stávajícím partnerům, ale všem, kteří se chtějí naplno věnovat MSP obchodnímu modelu, nabídne den plný inspirace, sdílení zkušeností i praktických ukázek, které mají jedno společné – pomoci MSP firmám růst v době, kdy jsou kybernetické hrozby i tlak na efektivitu větší než kdy dříve.

Přečíst celý článek

Acronis EDR získal ocenění uživatelské oblíbenosti od MSP poskytovatelů

Acronis získal od analytické společnosti Info-Tech Research Group ocenění Emotional Footprint Award za své řešení Acronis EDR, které je součástí platformy Acronis Cyber Protect Cloud. Nejnovější ocenění vyjadřuje oblíbenost, kterou si řešení získalo mezi poskytovateli řízených služeb (MSP), a společně s vysokou uživatelskou hodnotou zajistilo umístění Acronis EDR v kvadrantu Champions.

Přečíst celý článek

Nová verze Acronis Cyber Protect posiluje kybernetickou odolnost pro on-premise IT/OT prostředí

Acronis oznámil novou verzi řešení Acronis Cyber Protect, která poskytuje nativně integrovanou kybernetickou odolnost pro lokální privátní cloudy a izolovaná IT a provozně-technologická (OT) prostředí. Řešení určené pro organizace, pro které není vhodné nasazení veřejného cloudu, kombinuje robustní zálohování, rychlou obnovu, kybernetickou bezpečnost a správu koncových bodů v jedné platformě.

Přečíst celý článek

Hlavními překážkami k lepší kybernetické bezpečnosti jsou omezené rozpočty a podceňování rizik

Podle průzkumu společnosti Zebra systems zaměřeného na MSP služby si pouze 11 % SMB firem myslí, že má kybernetické zabezpečení na vyhovující úrovni. Velká většina respondentů vidí prostor ke zlepšení, či si je vědoma mnoha slabých míst. Nejčastěji ve vylepšení ochrany brání omezené rozpočty a podceňování bezpečnostních rizik.

Přečíst celý článek

Kyberbezpečnost v době změn: Příležitost pro partnery, kteří chtějí růst

Firmy čelí stále častějším a složitějším kybernetickým hrozbám a hledají partnery, kteří jim dokáží zajistit trvalou ochranu. Pro poskytovatele IT služeb to přináší novou obchodní příležitost – rozšířit své portfolio o řízené bezpečnostní služby a posílit svou roli důvěryhodného poradce.

Přečíst celý článek