Všechny typy phishingu pohromadě

Phishing, česky rybaření, je úspěšný nástroj útočníků při chytání oběti za účelem krádeží osobních údajů, přihlašovacích jmen a hesel, údajů z platebních karet i řady dalších věci. Slovo samotné vychází z mechanismu, kdy rybář nahodí digitální udičku a oběť na ni ochotně naskočí.

V arsenalu phishingu je mnoho pomůcek i metod a vyplatí se je znát. Ten klasický letitý phishing většinou spočívá v rozesílání e-mailu nebo chatovacích zpráv, které se tváří, že pocházejí od banky, operátora, sociální sítě a pod různými urgentními záminkami přesvědčí uživatele ke kliknutí na připojený odkaz.

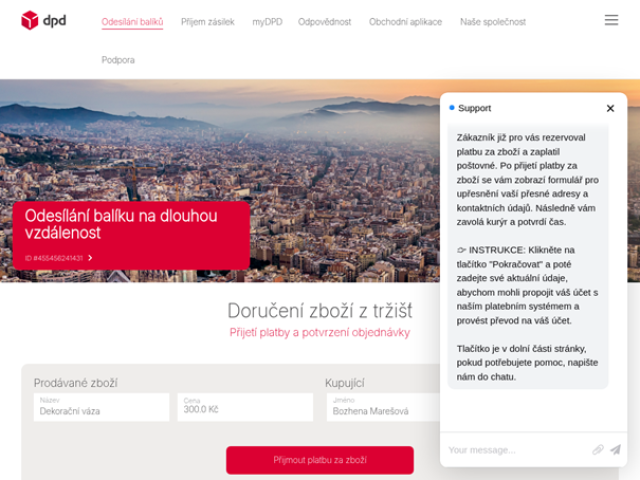

Tam na něj čekají falešné stránky, přihlašovací formuláře, podvodné platební brány a řada dalších nástrojů, které útočníkům umožní získat to, co chtějí. Často jim jde o získání přihlašovacích údaje, protože jim to umožní pokračovat v útoku či krádežích. Ale stačí i jen získání údajů z platební karty a následné využití k okradení.

Časem se ale pro různorodé formy a způsoby phishingu našly konkrétní pojmenování.

Spear phishing je velmi přesně cílený phishing, mířící jen na konkrétní uživatele, může mířit i na jednoho konkrétního člověka. Hackeři jej používají pro průniky do firemních sítí a využívané metody a způsoby mohou být velmi chytré a sofistikované.

Smishing je rybaření přes SMS zprávy. Usnadněné i tím, že číslo odesílatele je u SMS možné podvrhnout, ostatně podobně jako odesílatele e-mailu.

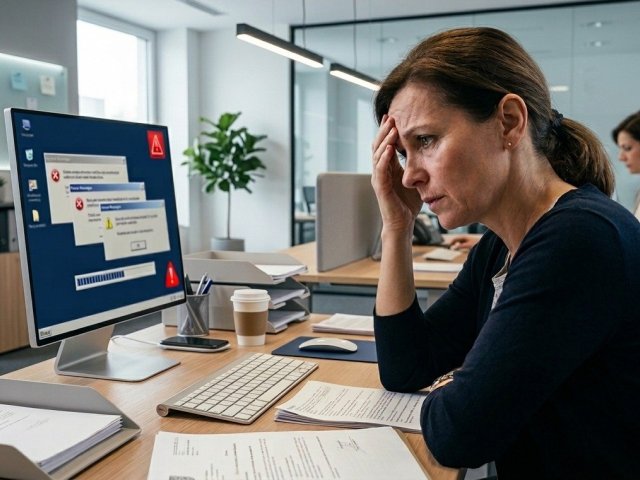

Má ale i telefonního „kolegu“ pod názvem vishing, název vzniklý spojením voice phishing. S nástupem AI a deepfake se právě hlasové rhybaření bude stávat stále více rozšířeným. Na běžné uživatele míří nejčastěji v podobě „zástupce banky” volající, protože se zjistilo ohrožení účtu. Oběť pak v panice přesvědčí velmi často k vybrání všech peněz a vložení do kryptoměnových automatů. Nechybí ani zástupce „technické podpory” řešící „problém v počítači” a vyžadující instalaci software pro přístup na dálku. Časem se určitě vžije i prosté deepfake phishing pojmenování.

Quishing je další forma, která využívá hlavně mobilní telefony a jejich schopnost číst QR kódy. Velmi snadno se do nich totiž schovávají nebezpečné webové adresy, ale třeba i podvržené falešné bankovní údaje. Lidé od QR kódů prozatím navíc neočekávají záludnosti.

Whaling má sice trochu jiné pojmenování, ale je to také phishing. Protože míří na velké ryby, zejména vysoce postavené zaměstnance. Název vznikl od „whale”, tedy velryba. Většinou bývá součástí spear phishingu.

Pharming vychází opět z trochu jiného slova, tedy farming. Oběti navštíví (nebo chtějí navštívit) legitimní webové stránky, ale útočník zajistí přesměrování na podvržené. Ať už zásahem do DNS, infekcí počítače či dalšími metodami.

Angler phishing je charakteristická na sociálních sítích. Útočníci se vydávají za zákaznickou podporu známých značek, velmi často třeba i formou pořádání soutěží se skvělými cenami. Lákají tak uživatele k předání osobních či platebních informací.

Clone phishing neboli klonování využívá existující legitimní e-maily a jejich doplnění o útočné mechanismy, velmi často přílohy, ale může to být i prostá výměna odkazů.

Patří sem i Business Email Compromise (BEC), pokročilá forma spear phishingu, která cílí na firmy obchodující se zahraničními partnery nebo často provádějící bankovní převody. Útočníci se snaží kompromitovat oficiální e-mailové účty vysokých představitelů firmy nebo finančního oddělení a následně žádají o převod finančních prostředků na účty kontrolované útočníky.

Popup phishing se objeví jako vyskakovací okno, které je zdánlivě na legitimních webových stránkách či aplikací. Od obětí získá zpravidla přihlašovací údaje, ale může to být i falešný platební formulář.

Jedna z častých technik phishingu je MITM (Man in the Middle) kdy se útočník vloží mezi dvě strany (například mezi uživatele a banku) a zachytává nebo upravuje komunikaci mezi nimi. Získá tak citlivé informace, přihlašovací údaje, platební údaje. Oběť ani druhá strana o tom vůbec nebudou vědět.

Search Engine Phishing je cesta kdy se útočníci dostanou na přední výsledky ve vyhledávání zpravidla na nějaké často vyhledávané pojmy. Ideálně takové, které vedou ke stažení aplikace do počítače či do mobilu a následně hacknutí stroje poběží.

Variantou předchozí je využití reklamy a reklamních systémů k šíření škodlivé reklamy. Na tu oběť neumí ani kliknout, často prostě využívá různých 0click i 0day útoků a může tak rovnou napadnout zařízení. Může být ale i plně klikací a útok může proběhnout až na cílovém webu.

Evil Twin Phishing spočívá ve vytvořené dvojčete Wi-Fi připojení s velmi podobným, případně zcela stejným názvem. Oběť se pak připojí k falešné sítí a útočník může zachytit síťovou aktivitu a použít i další formy útoků. Velmi snadné je zneužití toho, že řada lidí si aktivuje automatické připojení k Wi-Fi (třeba u vlakových či autobusových dopravců) a útočníkům usnadňují práci.

Crypto Phishing není ani tak specifická technika, jako spíše označení populární kategorie cílící na kryptoměnové peněženky. Zajímavá i tím, že součástí jsou běžně kompletně falešné platformy pro výměnu kryptoměn, falešné peněženky i velmi pokročilé podvodné ICO (Initial Coin Offering).

Homograph phishing využívá podobnost mezi různými znaky v různých abecedách k vytvoření téměř identických URL adres legitimních webů. Oběť si tak myslí, že je na správné internetové adrese, ale ve skutečnosti je na falešném podvodném webu.

Phishing se neustále vyvíjí, a proto se objevují nové a sofistikovanější metody. A je například již teď jisté, že budeme vidět stále více a více AI phishingu. S využitím umělé inteligence mohou útočníci automatizovat vytváření přesvědčivějších a personalizovanějších phishingových zpráv a útoků. Umělá inteligence navíc může pomoci analyzovat velké množství dat o potenciálních obětech a vytvářet cílené útoky, které jsou těžší rozpoznat.

Každá z těchto metod představuje specifický druh hrozby, na kterou je nutné specificky reagovat. Mnohé z těchto hrozeb lze omezit použitím špičkových technologií, jakými jsou moderní firewally, pokročilá ochrana koncových bodů (XDR) a vícefaktorová autentizace. Ovšem existují i takové hrozby, které se nejeví jako škodlivý kód z technického hlediska, a tudíž je technologická ochrana nedokáže odhalit. Nejlepší obranou proto zůstává kontinuální vzdělávání, zvyšování povědomí o kybernetické bezpečnosti a pravidelné provádění simulovaných phishingových kampaní.

Autor: Jan Pinta, manažer rozvoje byznysu ve společnosti Thein Security