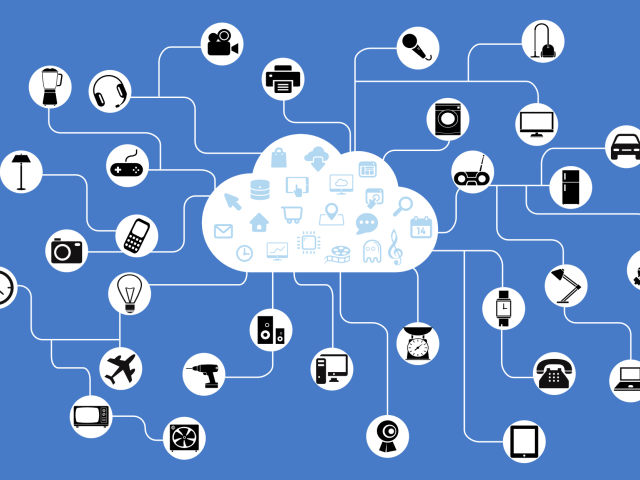

Víte, jak letos zabezpečit internet věcí?

Aneb šest kroků, které by měly podniknout bezpečnostní týmy, aby byly připravené na vyvíjející se bezpečnostní hrozby IoT v roce 2020. V prvních týdnech nového roku je nasnadě se zamyslet, zda se bezpečnostní výzvy, kterým budeme v tomto roce čelit, nějak liší od těch v předchozích letech.

Organizace by v každém případě měly změnit své obranné strategie, zejména pokud jde o operační technologie (OT), internet věcí (IoT) a další části kritické infrastruktury.

Kybernetická bezpečnost byla vždycky poměrně dynamická oblast. Nyní však útoky neznají hranic. Incidenty namířené proti OT mohou mít dopad nad rámec dat – zasahují systémy, které mají okamžitý vliv na lidský život a bezpečnost. Práce bezpečnostních expertů komplikují zařízení OT a IoT, která nebyla navržena s takovou úrovní zabezpečení, která je nyní v IT systémech běžná. Mnoho řídicích systémů a OT infrastruktur není možné digitálně propojit jinde. Pokračující trend v digitalizaci ale jasně naznačuje, že jen málo OT systémů zůstane izolovaných.

Jak se budou vyvíjet hrozby ze strany zločinců? Šest klíčových rad – určených nejen odborníkům v oblasti bezpečnosti – pomůže v následujících měsících udržet systémy OT co nejbezpečnější.

Lidé hrají důležitou roli, nezapomínejte na ně

Zatímco malware a související hrozby jsou stále důmyslnější, pro provedení úspěšného útoku není vždy sofistikované řešení třeba. K základním útokům dochází často a snadno. A to hlavně tehdy, když si lidé nejsou vědomi odpovědnosti a úlohy, kterou hrají v „kybernetické hygieně“.

Tyto role a navazující odpovědnost lze shrnout do jednoduchých bodů jako například „Nesmějí se otevírat přílohy z neznámých nebo neočekávaných zdrojů“. Jiné poučky jdou ale za hranice těchto základů. Ochrana citlivých dat a kritické infrastruktury nejprve vyžaduje, aby koncový uživatel uznal, že data skutečně ochranu potřebují. Zde se střetáváme s různými společenskými normami týkajícími se přidané hodnoty dat a s potřebou je chránit. Stejně tak se musí určit, kdo by měl být za ochranu dat odpovědný.

Klíčem k minimalizování rizik plynoucích z konání zaměstnanců je vzdělávání. To má kromě školení různé formy. Existují onlinové platformy pro výuku, přičemž právě média hrají velmi důležitou roli při vzdělávaní širší veřejnosti, které je pro kybernetickou bezpečnost prvořadé.

Dívat se a vidět

Potenciální bezpečnostní rizika spojená s IoT nelze určit bez kontextu a znalosti situace, které s sebou přinášejí. Abychom pochopili rizika IoT, je potřeba zjistit, jaký je účel nebo funkce zařízení – ať už je to sběr, korelace dat, nebo jejich zpracování. Jakmile porozumíte této funkci, dalším krokem je si uvědomit, že zařízení existuje jako součást celé infrastruktury.

Společným tématem rozhovorů mezi odborníky na bezpečnost bývá zlepšení visibility sítě a infrastruktury. Nestačí, když rozdělíte tradiční IT a IoT. Měli byste začít důslednou bezpečnostní analýzou architektury IoT prvků, aby bylo možné napravit chybějící nebo odstranit nesprávně navržené ovládací části. Nezapomeňte ani na důslednou analýzu bezpečného kódu tam, kde je to možné.

Zaměstnanec je zároveň spotřebitelem

Jestliže máte síť, pravděpodobně se k vaší infrastruktuře připojují spotřebitelská zařízení. Technologie je součástí každodenního života zaměstnanců, a většina z nich se nezdráhá využívat její výhody ani poté, co projdou dveřmi kanceláře. Spotřebitelé chtějí používat stále výkonnější a schopnější zařízení i v zaměstnání. To v posledních letech mělo za následek obroušení hran mezi organizací a jednotlivcem, mezi osobními a veřejně dostupnými informacemi.

V mnoha případech nezačínají problémy jen proto, že zaměstnanci v práci používají svá vlastní zařízení. Jde spíše o to, že nejpopulárnější zařízení nebyla navržena k tomu, aby sloužila jako bezpečná obchodní zařízení. Způsob, jakým je pak lidé začleňují do svého života, stírá hranici mezi osobním a obchodním užitím i chováním. Možná rizika spočívají v napadení samotného zařízení, ve vnějším zneužití zranitelnosti softwaru nebo v nasazení špatně testovaných a nespolehlivých obchodních aplikací.

Uvědomte si, že podnikové IT a OT sítě je nutné chránit před riziky, která představují spotřebitelská zařízení IoT. Zaměstnanci se musí učit, že rizika jsou reálná a že je důležité omezit jejich výskyt na minimum. Zde hrají roli vzdělávací systémy, vlády i různé regulační politiky. To vše by mělo být umně kombinováno a předáváno mezi organizace i jednotlivce, aby dokázali rozpoznat spolehlivé a přijatelné prostředky pro ochranu osobních údajů, aby zajistili ochranu práva na soukromí a aby zároveň bylo možné využívat stále sofistikovanějších a technologicky způsobilejších prostředků v životě i v práci.

Obranyschopná zařízení – zapojit se musejí všichni

Určitě existují malé organizace (anebo vysoce zabezpečené vládní a vojenské instalace), které pro své IoT zařízení nepotřebují připojení k internetu. Ale většina organizací pro přesun, analýzu a použití dat z edge zařízení vyžaduje internet a minimálně jednu nebo více cloudových služeb. S narůstajícím provozem v oblasti výpočetních a distribuovaných senzorových sítí jsou cloudová infrastruktura a edge zařízení stále atraktivnější cíl.

Na rozdíl od tradičního desktopového systému, kdy lze data ukládat a skrývat před zvídavýma očima, jsou zařízení IoT navržena ke sdílení informací mezi sebou navzájem a do vzdálených úložišť – za účelem analýzy a poskytování vzdáleného přístupu k datům. Obvykle proto vyžadují cloudová úložiště hostovaná výrobcem IoT zařízení.

Při řešení cloudových služeb a zařízení IoT, které může být zapojeno do prostředí IoT, by měli odborníci v oblasti bezpečnosti aktivně spolupracovat se svými dodavateli a partnery, aby se ujistili, že základní komponenty bude možné bezpečně využívat.

Zařízení musí disponovat možností změnit výchozí uživatelské jméno a heslo, i kapacitou pro šifrovanou komunikaci s dodavatelem a spotřebiteli. Organizace by měly dodavatelům poskytnout jasné požadavky a ujistit je již v průběhu výběrového řízení, že bezpečnost pro ně představuje prioritu. Je v nejlepším zájmu prodejců i zákazníků, aby byl celý systém co nejbezpečnější.

Vlastnosti zařízení

Proč jsou rozšířená zařízení IoT tak zranitelná? Hlavně díky neměnné povaze mnoha z nich a také proto, že mají sklon zůstávat dlouho na jednom místě. Jsou zranitelná, statická a dlouhodobá – to nejsou zrovna vlastnosti, které by většina odborníků v zabezpečené infrastruktuře uvítala.

Používání výchozích uživatelských jmen a hesel, stejně tak nezabezpečených protokolů, jako je telnet, musí skončit. Existují lepší způsoby, jak zařízení spravovat, aniž by se používaly snadno kompromitovatelné výchozí účty a nezabezpečené protokoly. Nestačí jen říci prodejcům, že jejich zařízení má umožňovat změnu výchozích údajů. Zákazníci musejí tuto vlastnost vyžadovat, učinit z ní standard, bez kterého si zboží nezakoupí.

S IoT je třeba zacházet jako s jakýmkoliv jiným bezpečnostním prostředkem, proto se musí pravidelně opravovat a kontrolovat kvůli případným chybám. Audity a monitorování mají však jen omezený vliv, pokud zařízení v infrastruktuře nelze překonfigurovat tak, aby reagovalo na nalezené zranitelnosti.

Uvědomělé zacházení s daty

Schopnost IoT generovat obrovské množství dat naráží na požadavky, jako je Obecné nařízení o ochraně osobních údajů (GDPR) Evropské unie nebo novější kalifornský zákon (CCPA) o ochraně soukromí spotřebitelů z roku 2018. V důsledku toho by si měly podniky lépe rozmýšlet, jaký typ datových zařízení zařadí do provozu, jaká data shromažďují a jak je následně využívají. V době, kdy je každé zařízení připojeno, kdy data generují i kamery a GPS sledování a senzory jsou běžné, se stává ochrana soukromí primárním prvkem pro zachování osobních svobod.

Veškerá data je třeba chránit jak v samotném zařízení, tak i při přechodu z jedné fáze obchodního procesu do druhé. Komunikace mezi zařízeními musí být šifrovaná.

Potenciální rizika, která s sebou přináší IoT pro bezpečnost i soukromí, nelze určit bez znalosti kontextu a užití zařízení IoT. Jakmile budete vědět, jakou roli zařízení zastává, kam putují a k čemu přesně slouží získávaná data, budete moci lépe vyhodnotit rizika, která zařízení představuje pro vaši síť.

Autor: Lada Válková