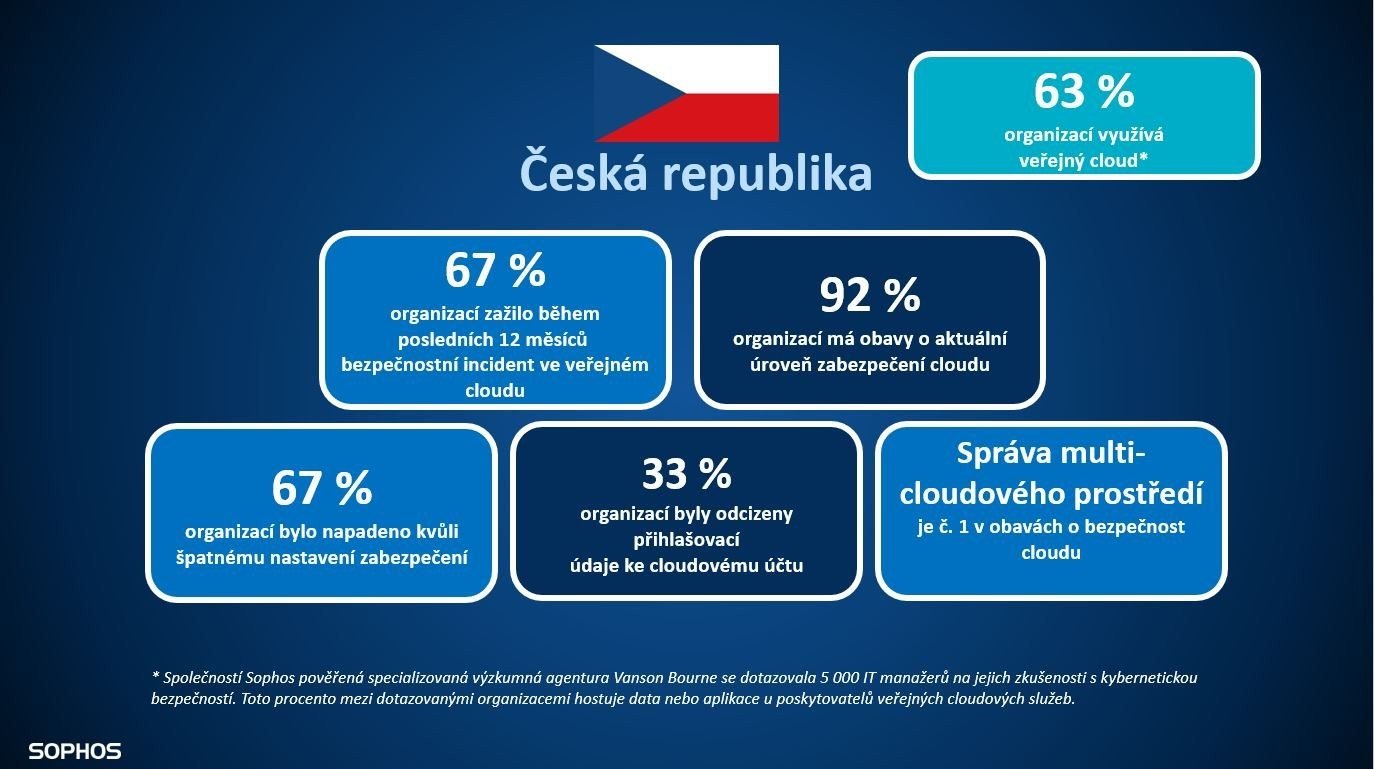

Obětí kyberbezpečnostního incidentu ve veřejném cloudu se stalo 67 % českých organizací

Podle globálního průzkumu The State of Cloud Security 2020, provedeného společností Sophos, zaznamenaly v uplynulém roce téměř tři čtvrtiny organizací bezpečnostní incident ve veřejném cloudu – včetně ransomwaru a dalšího malwaru, odcizení dat, kompromitovaných účtů a cryptojackingu.

U organizací provozujících multi-cloudová prostředí je přitom o více než 50 % pravděpodobnější, že zažijí bezpečnostní incident spojený s cloudem než u těch, které provozují pouze jediný cloud.

Nejmenší podíl bezpečnostních incidentů v cloudu zažívají Evropané, což ukazuje, že dodržování regulace GDPR (Obecné nařízení o ochraně osobních údajů) pomáhá chránit organizace před kompromitováním. Nejhorší situace je v Indii, kde bylo v loňském roce zasaženo kybernetickým útokem, který postihl data ve veřejném cloudu, 93 % organizací.

„Není překvapením, že ransomware je jedním z nejčastěji uváděných kyberzločinů ve veřejném cloudu. Nejúspěšnější ransomwarové útoky podle studie State of Ransomware 2020 zahrnují data ve veřejném cloudu a útočníci posouvají své metody k cílení na cloudová prostředí, aby ochromili nezbytnou infrastrukturu a zvýšili pravděpodobnost zaplacení výkupného,“ uvedl Chester Wisniewski, principal research scientist ve společnosti Sophos. „Nedávný nárůst intenzity práce na dálku poskytuje další motivaci vyřadit z provozu cloudovou infrastrukturu, na kterou se spoléháme více než kdy jindy. Je proto znepokojivé, že mnoho organizací stále nechápe jejich odpovědnost za zabezpečení dat a aplikací v cloudu. Zabezpečení cloudu je sdílenou zodpovědností a organizace potřebují pečlivě řídit a monitorovat cloudová prostředí, aby si udržely náskok před odhodlanými útočníky.“

Neúmyslně otevřené dveře, aneb jak útočníci pronikají dovnitř

Organizace nejvíce trápí nechtěné kompromitování dat. Nesprávná konfigurace byla zneužita v 66 % (ČR 67 %) z nahlášených útoků. Ve studii SophosLabs 2020 Threat Report se podrobně uvádí, že k většině incidentů vede nesprávná konfigurace, která je vzhledem ke složitosti řízení cloudu až příliš běžná.

Navíc 33 % organizací (shodně v globálním i českém měřítku) uvádí, že kyberzločinci získali přístup prostřednictvím odcizených přihlašovacích údajů poskytovatele cloudu. Navzdory tomu jen čtvrtina organizací uvádí správu přístupu ke cloudovým účtům jako hlavní oblast svých obav. Data z nástroje Sophos Cloud Optix na řízení a bezpečnostní monitoring cloudu dále odhalují, že 91 % z účtů má až příliš vysoké role v řízení identit a přístupu a 98 % jich má vypnutou vícefaktorovou autentizaci k účtům u svého poskytovatele cloudu.

Povzbudivý závěr

Téměř všichni respondenti (globálně 96 %, ČR 92 %) přiznávají obavy ohledně své současné úrovně zabezpečení cloudu, což povzbudivě ukazuje, že na bezpečnost pamatují a je pro ně důležitá. V souvislosti s tím jsou v globálním měřítku „datové úniky“ hlavní bezpečnostní obavou téměř poloviny (44 %, ČR 25 %) respondentů; a těsně druhá je se 41 % (ČR 27 %) identifikace a reakce na bezpečnostní incidenty. Bez ohledu na tyto pozitivní závěry pouze jeden ze čtyř respondentů považuje za hlavní problém nedostatek odborných znalostí svých zaměstnanců (25 %).

Z pohledu českých organizací mezi hlavní bezpečnostní obavy patří neschopnost spravovat více veřejných cloudových poskytovatelů současně, např. Azure a AWS (37 %), neschopnost dodržovat regulativy a nařízení (33 %) a neschopnost nasazovat bezpečnostní řešení v tempu vlastního vývoje (32 %). Problémy s nedostatkem odborných znalostí svých zaměstnanců přiznává 22 % českých organizací.