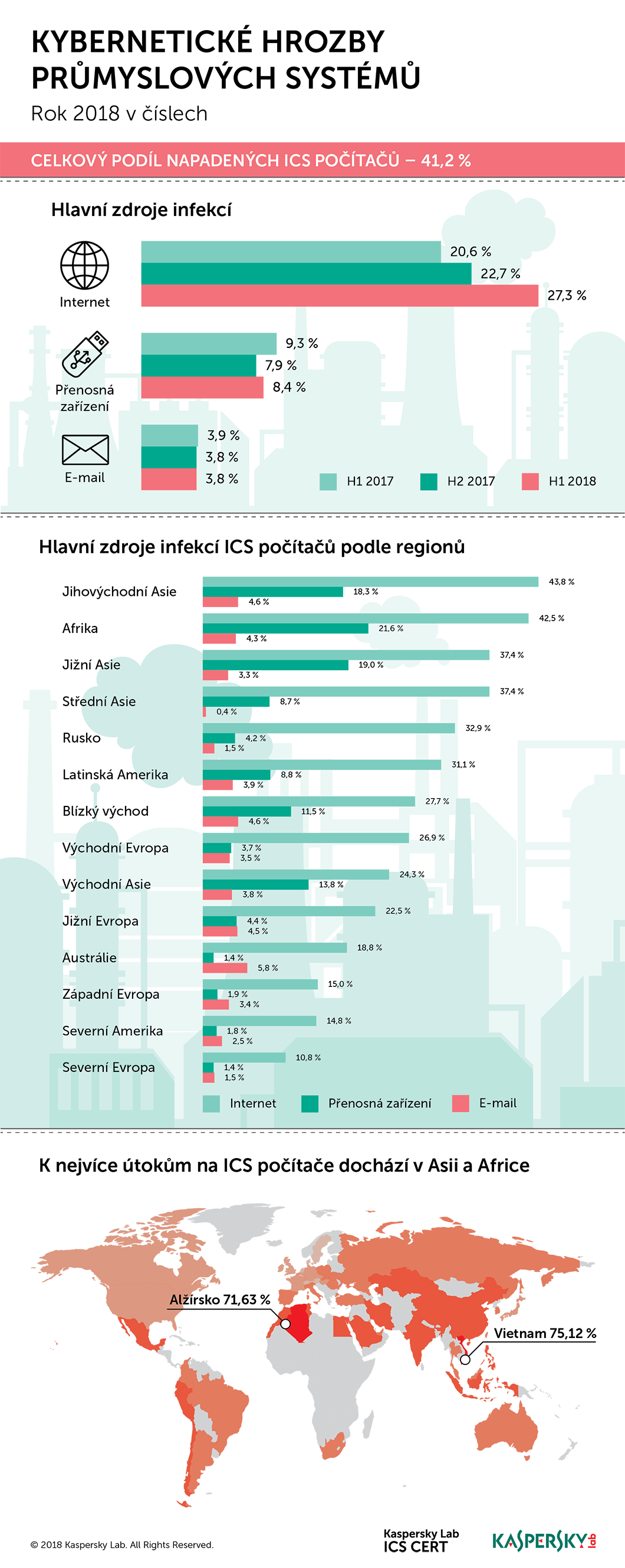

Infografika: V 1. pololetí hackeři zaútočili na více než 40 % průmyslových počítačových sítí

Od ledna do června tohoto roku zaútočili hackeři prostřednictvím škodlivého softwaru na 40 % průmyslových řídicích systémů (ICS), které chrání produkty společnosti Kaspersky Lab. Nejnebezpečnějšími zeměmi jsou z tohoto pohledu Vietnam, Alžírsko a Srí Lanka. Naopak nejbezpečnější zemí pro ICS počítače bylo Dánsko.

Kybernetické útoky cílené na průmyslové počítače jsou považovány za jedny z nejnebezpečnějších, protože kromě jiného způsobují odstávky výroby a materiální ztráty. Kyberútok, který vyřadí z provozu průmyslový podnik, navíc může mít přímý dopad na běžný život regionu, poškodit lokální životní prostředí a negativně ovlivnit makroekonomiku.

Z dlouhodobých statistik Kaspersky Lab je patrné, že tato hrozba neustále narůstá. V letošním prvním pololetí bylo alespoň jednou napadeno 41,2 % ICS počítačů. Tato čísla tak navazují na loňský trend, kdy první pololetí zaznamenalo 36,61 % útoků a ve druhém stouplo jejich zastoupení na 37,75 %.

Nejvyšší počet napadených ICS počítačů v prvním pololetí zaznamenali odborníci ve Vietnamu (74,1 %), Alžírsku (71,6 %) a Maroku (65 %). Naopak nejméně napadených průmyslových systémů bylo v Dánsku (14 %), Irsku (14,4 %) a Švýcarsku (15,9 %). Z těchto dat je na první pohled patrné, že si kyberzločinci daleko častěji vybírají systémy v rozvojových částech světa, zatímco průmysl v rozvinutých ekonomikách je v relativním bezpečí.

K nákazám ICS počítačů dochází nejčastěji kvůli infekcím pocházejícím z internetu. Ty jsou odpovědné za 27 % všech útoků. Druhou největší hrozbou jsou přenosná úložiště, která způsobila infekci systémů v 8,4 % případů. První trojici nejvýznamnějších hrozeb uzavírají škodlivé e-maily, které stály za 3,8 % útoků.

„Narůstající množství kybernetických útoků na průmyslové systémy je znepokojující. Proto firmám z tohoto oboru doporučujeme, aby na ochranu svých systémů mysleli od samotného začátku – od chvíle, kdy integrují jednotlivé systémové komponenty a připojují je k internetu. Hlavním prvkem obrany by se přitom měla stát účinná bezpečnostní řešení,“ uvedl Kirill Kruglov, bezpečnostní odborník z Kaspersky Lab.

Informace přináší zpráva specializovaného oddělení ICS CERT, která se zabývá kybernetickými hrozbami ohrožujícími průmyslové sítě.

Celý report oddělení ICS CERT společnosti Kaspersky Lab vztahující se k prvnímu pololetí 2018 si můžete přečíst na této stránce.