Zaměstnanci zatajují kybernetické incidenty, bojí se potrestání

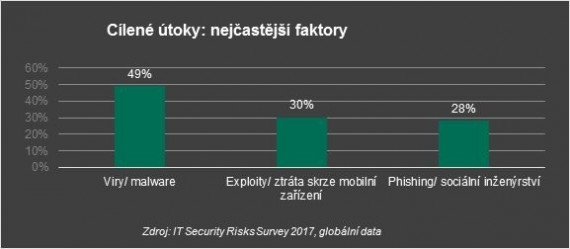

V případě cílených útoků představuje neopatrnost zaměstnanců nejvážnější trhlinu v celkovém zabezpečení korporátní kyberbezpečnosti. Ačkoliv současní hackeři využívají speciální malware a hi-tech techniky k uskutečnění svých plánů, vždy začínají tím, že se pokusí prolomit nejslabší článek zabezpečení – lidský faktor.

Data z průzkumu poukazují na to, že phishing nebo sociální inženýrství byly v minulém roce zdrojem každého třetího (28 %) cíleného útoku na firmy. Nepozorný účetní tak například mohl otevřít škodlivý soubor, který byl maskován jako faktura od jednoho z mnoha dodavatelů společnosti. Tímto postupem mohlo dojít k odstavení infrastruktury celé společnosti, přičemž se účetní nechtěně stal komplicem útočníků.

„Kyberzločinci často využívají zaměstnance jako vstupní vrátka do firemní infrastruktury. Phishingové e-maily, slabá hesla, falešné telefonáty z oddělení technické podpory – to vše jsme už zažili. Dokonce i běžná paměťová karta ‚ztracená‘ na parkovišti nebo zanechaná v blízkosti recepce dokáže ohrozit celou firemní síť. Vše, co totiž kyberzločinci potřebují, je někdo uvnitř organizace, kdo se o bezpečnost nezajímá nebo o ní nic neví. Připojením této flashky k počítači získávají zločinci přístup do celé sítě, kde mohou napáchat rozsáhlé škody,“ varoval David Jacoby, bezpečnostní expert v Kaspersky Lab.

Sofistikované cílené útoky neohrožují organizace každý den, zato běžný malware útočí neustále. Průzkum také poukázal na fakt, že i v případech těchto útoků jsou součástí procesu jejich šíření neopatrní zaměstnanci. Ti stojí za 53 % incidentů malwarovými infekcemi.

Zapojení HR a top managementu

V případě, že se pracovníci snaží zamlčet skutečnost, že byli zapojeni do kyberútoku, může takové chování vést k vážným následkům a ještě větším škodám. Pouhá jedna nenahlášená událost by mohla poukázat na závažnější narušení bezpečnosti. Bezpečnostní týmy přitom potřebují rychle identifikovat hrozby, kterým čelí, tak aby mohly zvolit správný postup pro jejich potlačení.

Nicméně zaměstnanci, ve strachu z případného potrestání, raději vystaví organizaci riziku, než aby problém nahlásili. Často se také cítí trapně, že právě oni zapříčinili nějaký problém. Některé společnosti totiž zavedly přísná pravidla a převedly na zaměstnance více zodpovědnosti namísto toho, aby je nabádaly k vyšší ostražitosti a spolupráci. Základy kybernetické bezpečnosti by proto měly spočívat nejen na technologiích, ale i na firemní kultuře a vzdělávání. Na tomto místě by se proto měla zapojit jak HR oddělení, tak top management.

„Problémy spojené se zamlčováním incidentů by měly být komunikovány nejen směrem k zaměstnancům, ale i k nejvyššímu vedení společnosti a HR oddělením. Zaměstnanci musí mít pro zamlčování incidentů důvod. V některých případech zavádějí společnosti přísná, ale nejednoznačná pravidla, která vystavují zaměstnance přílišnému tlaku, protože jsou nuceni převzít případnou zodpovědnost za následky aktivit, kterým příliš nerozumí. Taková pravidla v nich mohou vyvolávat strach a nabízí jim pouze jednu možnost – zabránit potrestání jakýmkoliv způsobem. Proto by se kyberbezpečnostní strategie firem měla zaměřit na vzdělávání všech zaměstnanců spíše než na jejich trestání,“ vysvětlil Petr Kuboš, regionální obchodní manažer pro východní Evropu ve společnosti Kaspersky Lab.

Takový model průmyslové bezpečnosti, založený na pravidelných reportech a „učení se chybami“, je například běžnou praxí ve společnosti Tesla Elona Muska. Ten chce, jak sám před nedávnem uvedl, aby byl jakýkoliv incident, který ovlivní bezpečnost zaměstnanců, nahlášen přímo jemu. Chce tak hrát ústřední roli při rozhodování o efektivních změnách.

Lidský faktor

Organizace se začínají čím dál více zajímat o problematiku spojenou s aktivitami svých zaměstnanců, kteří je vystavují potenciálním nebezpečím. Celých 52 % dotázaných firem připouští, že jsou zaměstnanci největší slabinou jejich IT bezpečnosti. Stále více společností také cítí potřebu zaměřit se na opatření, která zahrnují lidský faktor – 35 % společností chce zlepšit svoji kyberbezpečnost prostřednictvím proškolení zaměstnanců. Tato metoda kybernetické bezpečnosti se tak stává druhou nejrozšířenější, když na prvním místě je využívání sofistikovaného softwaru (43 %).

Nejúčinnější způsob, jak ochránit organizace před kybernetickými hrozbami ovlivněnými lidským faktorem, spočívá v kombinaci správných nástrojů a odpovídajících postupů. Mezi ně by měla spadat snaha HR a předních manažerů motivovat zaměstnance k větší opatrnosti. Ti by se zároveň neměli bát požádat o pomoc v případě incidentu. Mezi první kroky, které by organizace v tomto směru měly podniknout, patří proškolení zaměstnanců o kybernetické bezpečnosti, vypracování jednoduchých a jasných směrnic namísto mnohastránkových dokumentů a především podpora rozvoje dovedností zaměstnanců a zajištění příjemné pracovní atmosféry.

Celý průzkum „Lidský faktor v IT bezpečnosti: Jak zaměstnanci vystavují firmy riziku zevnitř“ je dostupný na blogu společnosti.